Information technology

الاشتراك مطلوب

أمثلة من مجتمعنا

1,331 نتيجة/نتائج لـ 'information technology'

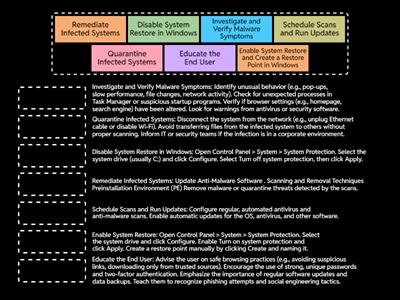

Malware - Comptia A+ 1102

المطابقة

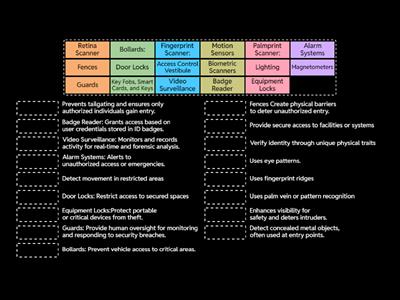

Social Engineering - Comptia A+ 1102

المطابقة

Windows Commands - Comptia A+ 1102

المطابقة

steps for malware removal (Simple)

المطابقة

IT Back up's

المطابقة

a+ 1102 1.5 - Windows Settings

المطابقة

Common Port Numbers (Detailed)

المطابقة

Text Annotations

المطابقة

Text Features

تتبع المتاهة

TECH SAVVY

المطابقة

Tech Tools Word Search

البحث عن الكلمات

Microsoft Office Word

تتبع المتاهة

Microsoft Word Window Review

مخطط المربعات

CompTIA A+ 220-1101 Laser Printing Process

مخطط المربعات

Technology

المطابقة

Microsoft Office Excel

الطائرة

Microsoft Excel Window Review

مخطط المربعات

Personal Information Review

اختبار تنافسي

PERSONAL INFORMATION

العجلة العشوائية

PERSONAL INFORMATION

العجلة العشوائية

Final review 2

اختبار تنافسي

Technology

إعادة ترتيب الأحرف

Vocab 2 patent

اختبار تنافسي

Label the Parts of an Online Article

مخطط المربعات

review11 statistics

المطابقة

Technology or Nature?

الطائرة

EdTech Vocabulary Flashcards

البطاقات التعليمية

T1_S5_ personal information

اختبار تنافسي

Asking WH Questions to Get Information

العجلة العشوائية

Technology Wins The Game

المطابقة

Personal Information

المطابقة

Personal Information

العجلة العشوائية

US History Technology

مطابقة الأزواج

Micro:Bit Activity 1

مخطط المربعات

Social Networking & Gaming in the Classroom

اختبار الألعاب التلفزية

Robots Pre-Quiz

اختبار الألعاب التلفزية

Parts of an Email

مخطط المربعات

Personal Information Questions

البطاقات العشوائية

Personal vs. Private Information

تتبع المتاهة

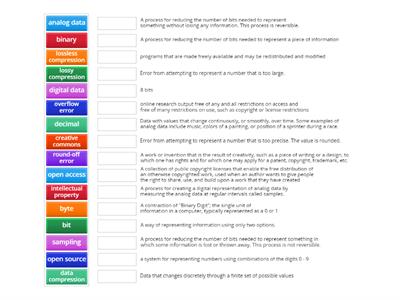

Unit 1 Digital Information

المطابقة

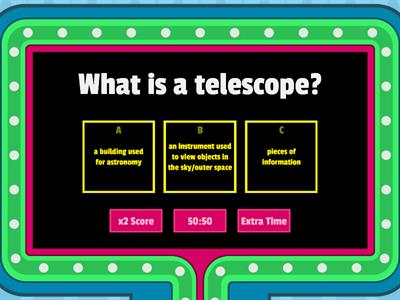

Technology in Astronomy

اختبار الألعاب التلفزية

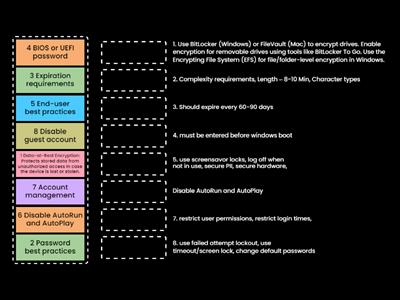

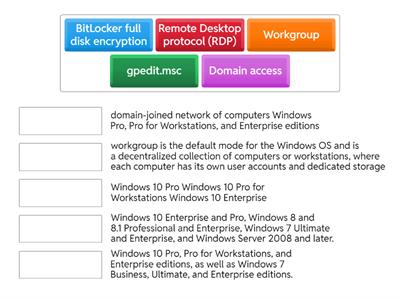

a+ 1102 1.1 os feature differences

المطابقة

COLLOCATIONS IN INFORMATION TECHNOLOGY

مطابقة الأزواج