Cybersecurity

Примеры из нашего сообщества

83 результатов для 'cybersecurity'

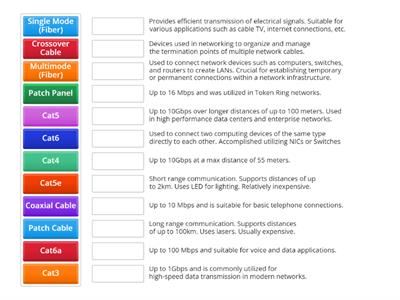

Network Cables

Сопоставить

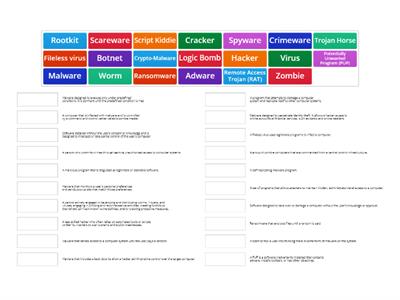

Security+: Malware Types

Сопоставить

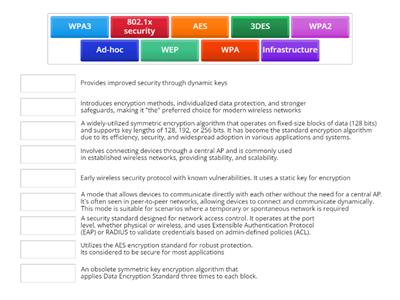

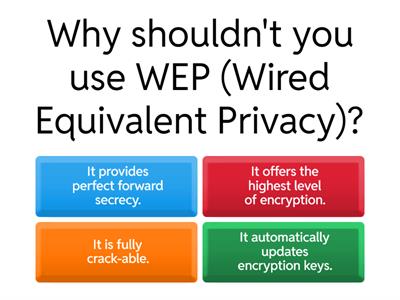

Wireless Security

Сопоставить

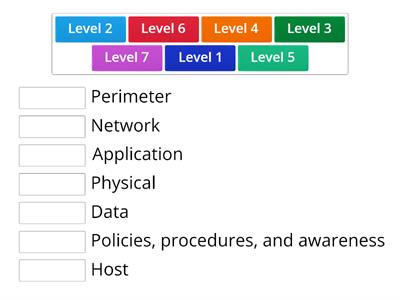

Defense in Depth Principles

Сопоставить

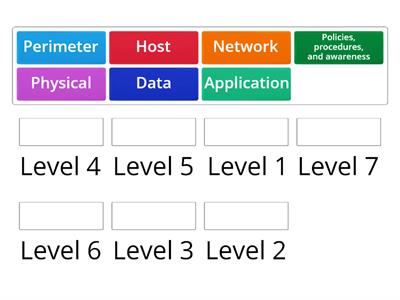

Defense in Depth Principles (Reversed)

Сопоставить

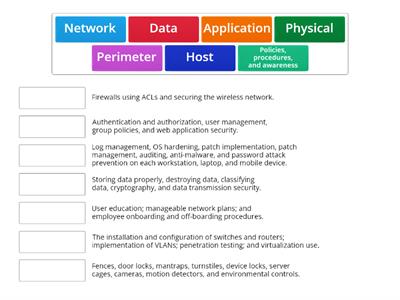

Defense in Depth (Definition Exercise)

Сопоставить

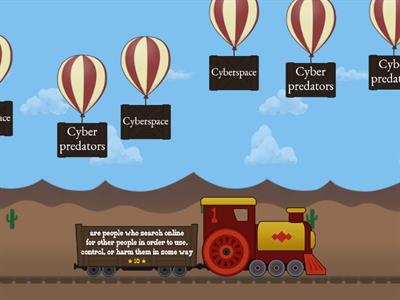

Cybersecurity

Сбить воздушный шар

Cybersecurity

Викторина

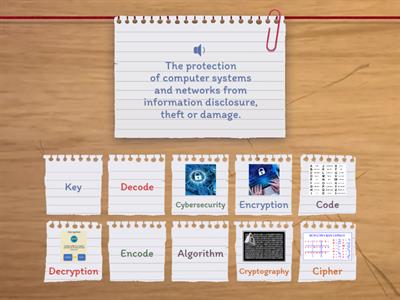

K-5 Cybersecurity Vocabulary

Найди пару

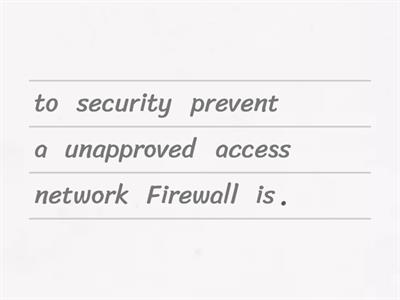

LESSON 4 - CYBERSECURITY

Привести в порядок

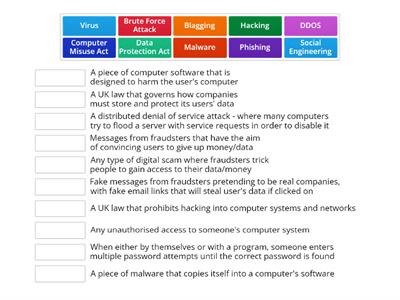

Cybersecurity Keyword Revision

Сопоставить

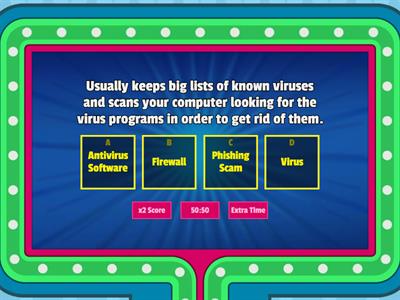

Cybersecurity and Crime

Викторина "Игровое шоу"

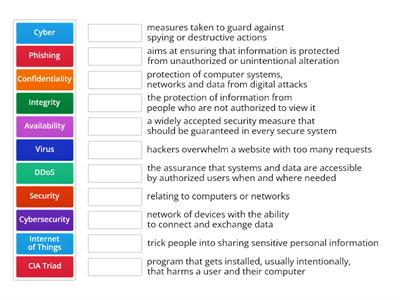

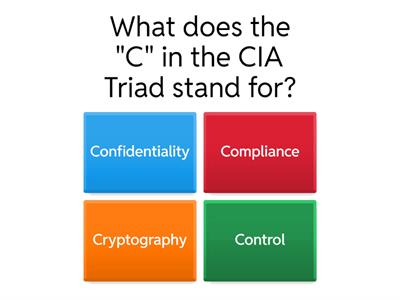

Cybersecurity and CIA Triad

Сопоставить

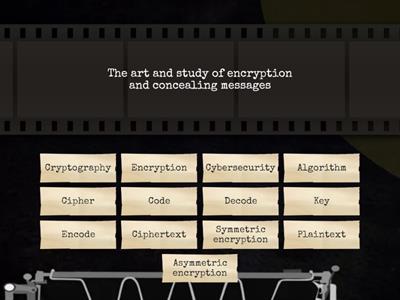

Introduction to Cybersecurity

Викторина

Advanced Cybersecurity Scanvenger Hunt

Найди пару

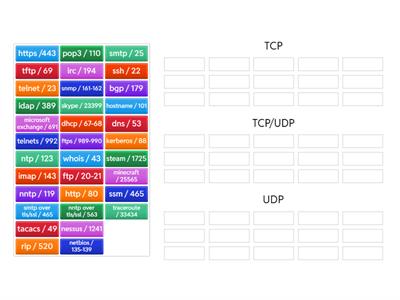

Ports and Protocols

Групповая сортировка

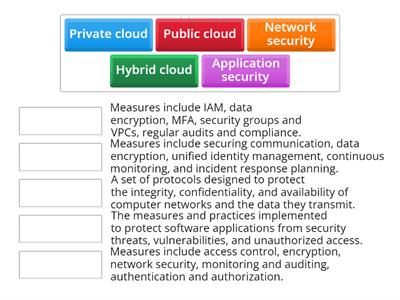

Cloud Security

Сопоставить

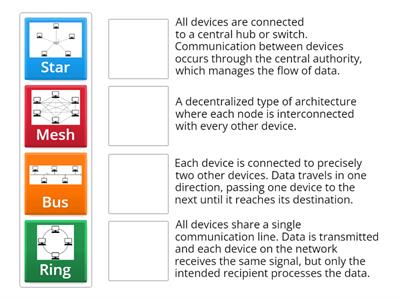

Network Topology

Сопоставить

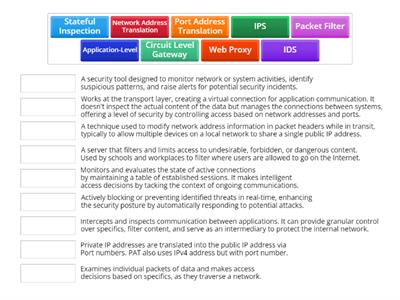

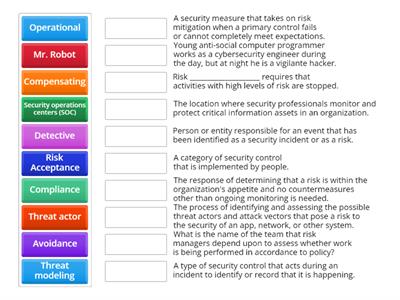

Network SecOps

Сопоставить

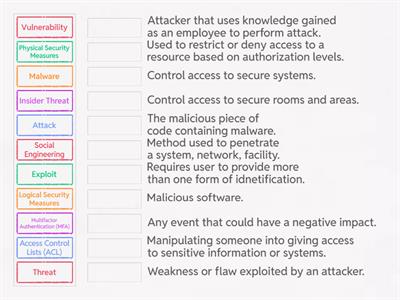

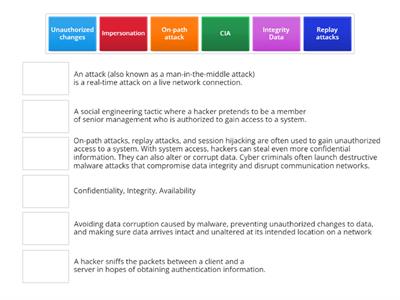

Common Attacks and Threats

Сопоставить

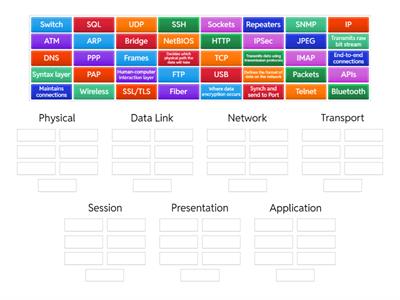

OSI Model

Групповая сортировка

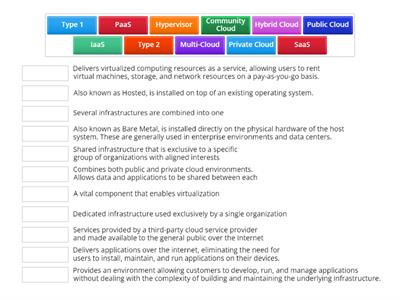

Virtualization and Cloud Computing

Сопоставить

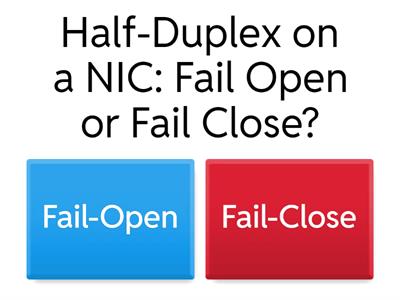

Network Security

Сопоставить

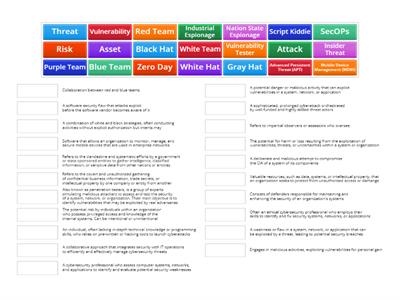

Cyber Threats and Vulnerabilities

Флэш-карты

Cybersecurity

Анаграмма

Cybersecurity

Случайные карты

Cybersecurity

Групповая сортировка

Security+ Wordwall Quiz #1

Викторина

Security+ Wordwall Quiz #2

Викторина

Security+ Wordwall Quiz #3

Викторина

Cybersecurity Stuff

Сопоставить

B2 Cybersecurity

Откройте поле

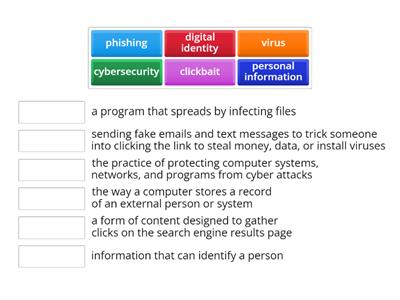

Cybersecurity Vocabulary

Сопоставить

Cybersecurity Terminology

Сопоставить

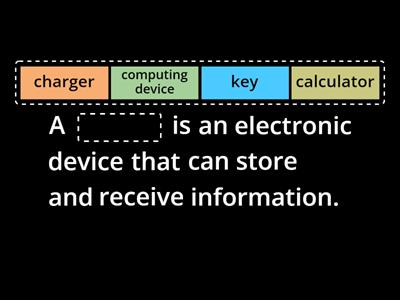

Cybersecurity All Ages

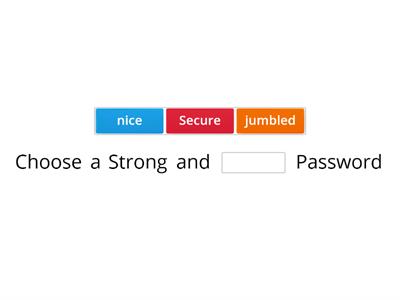

Закончите предложение

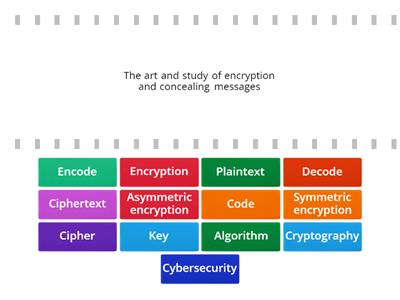

Evolution of Cybersecurity

Найди пару

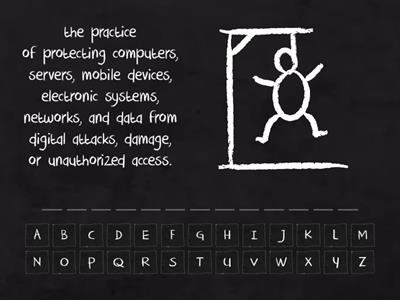

Cybersecurity Vocabulary Words

Угадай буквы

Unit 1 Cybersecurity Vocabulary

Сопоставить

Lesson 4 Cybersecurity / Cyberthreat - Image Quiz

Викторина с изображением

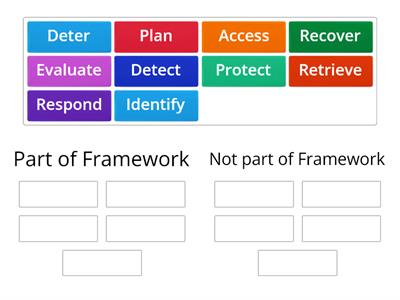

NIST Cybersecurity Framework

Групповая сортировка

CyberSecurity - Integrity (CIA)

Сопоставить

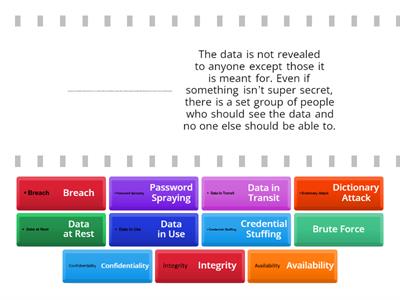

Cybersecurity - Confidentiality (CIA)

Сопоставить

Lesson 04 - Cybersecurity/Cyberthreat

Закончите предложение

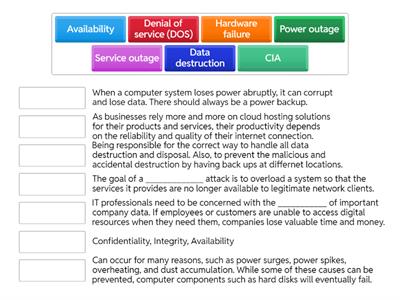

CyberSecurity - Availability (CIA)

Сопоставить

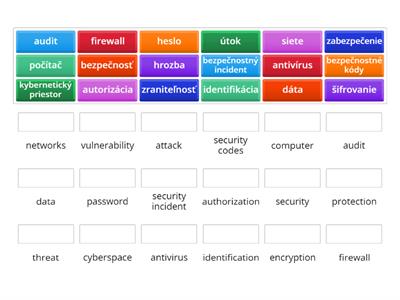

Cybersecurity nouns SK

Сопоставить

Cybersecurity I - Game Show!!

Самолет

Advanced Cybersecurity Scavenger Hunt

Найди пару

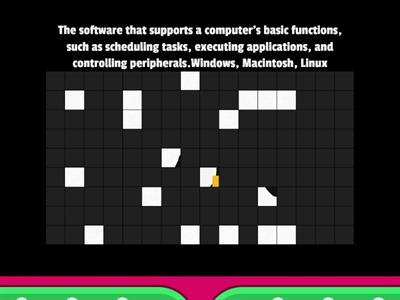

Cybersecurity Unit 0.1 - 1.1.3

Найди пару

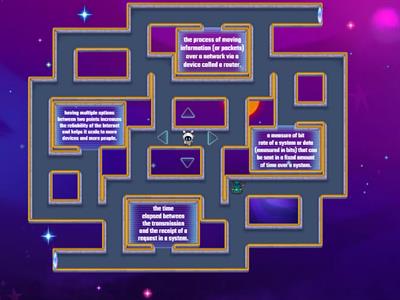

03.08.24 Do Now U11L7 Cybersecurity

Погоня в лабиринте

Lesson 4 Cybersecurity / Cyber Threats

Найди пару

04.04.24 Do Now U6L8 Cybersecurity

Выиграй или проиграй викторину

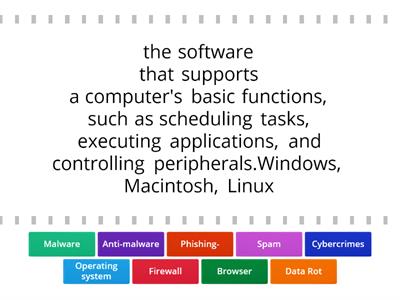

05.11.22 Do Now U10L1 Cybersecurity

Викторина

Lesson 4 Cybersecurity / Cyber Threats

Викторина

Lesson 4 Cybersecurity / Cyber Threats

Сопоставить

04.03.24 Do Now U6L8 Cybersecurity

Сопоставить

Cybersecurity Activity 3.1.2 Access Control

Поиск слов

Overview of Cybersecurity & Digital Citizenship

Погоня в лабиринте