Information technology

דוגמאות מהקהילה שלנו

1,301 תוצאות עבור 'information technology'

IT Back up's

התאמה

Text Annotations

התאמה

Text Features

מרדף במבוך

TECH SAVVY

התאמה

Tech Tools Word Search

תפזורת

Microsoft Office Word

מרדף במבוך

Microsoft Word Window Review

דיאגרמה עם תוויות

CompTIA A+ 220-1101 Laser Printing Process

דיאגרמה עם תוויות

Technology

התאמה

Microsoft Excel Window Review

דיאגרמה עם תוויות

PERSONAL INFORMATION

גלגל אקראי

PERSONAL INFORMATION

גלגל אקראי

Technology

היפוך אותיות

Final review 2

חידון

Vocab 2 patent

חידון

Label the Parts of an Online Article

דיאגרמה עם תוויות

review11 statistics

התאמה

EdTech Vocabulary Flashcards

כרטיסי הבזק

Asking WH Questions to Get Information

גלגל אקראי

Technology Wins The Game

התאמה

Personal Information

התאמה

US History Technology

זוגות תואמים

Micro:Bit Activity 1

דיאגרמה עם תוויות

Social Networking & Gaming in the Classroom

חידון טלויזיה

Parts of an Email

דיאגרמה עם תוויות

Robots Pre-Quiz

חידון טלויזיה

Personal Information Questions

קלפים אקראיים

Personal vs. Private Information

מרדף במבוך

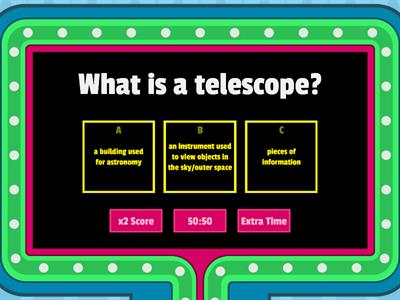

Technology in Astronomy

חידון טלויזיה

COLLOCATIONS IN INFORMATION TECHNOLOGY

זוגות תואמים